建議您使用以下瀏覽器觀看本網站,

以獲得最佳瀏覽效果。

为何有效的分层防御方法对您的网络安全战略至关重要

随着恶意软件、勒索软件和内部威胁等网络安全威胁的猖獗盛行,专家们普遍认为,这不是您的公司是否会遭受网络攻击的问题,而是何时遭遇网络攻击的问题。

您知道您需要的是什么吗?

您应该检查哪些攻击

-

恶意软件

这一大类囊括了间谍软件、病毒、特洛伊木马和蠕虫。 共同的属性是,所有恶意软件都是专门为危害计算机、服务器或网络而开发的。

这一大类囊括了间谍软件、病毒、特洛伊木马和蠕虫。 共同的属性是,所有恶意软件都是专门为危害计算机、服务器或网络而开发的。 -

勒索软件

勒索软件是最常见的恶意软件之一,引起了媒体的广泛关注,它拒绝受害者访问其数据,直至其支付赎金才能释放数据。

勒索软件是最常见的恶意软件之一,引起了媒体的广泛关注,它拒绝受害者访问其数据,直至其支付赎金才能释放数据。 -

网络钓鱼

在网络钓鱼攻击中,犯罪分子向毫无戒心的用户发送包含恶意文件或脚本的欺诈性电子邮件。这种类型的攻击利用了一个组织的弱点:它的员工。

在网络钓鱼攻击中,犯罪分子向毫无戒心的用户发送包含恶意文件或脚本的欺诈性电子邮件。这种类型的攻击利用了一个组织的弱点:它的员工。 -

中间人攻击

这些攻击者通过将自己安插至某人的设备和网络之间来利用网络安全漏洞,从而将信息重定向到他们自己,而非合法目的地。

这些攻击者通过将自己安插至某人的设备和网络之间来利用网络安全漏洞,从而将信息重定向到他们自己,而非合法目的地。 -

拒绝服务攻击

通过向系统、服务器或网络发送大量流量和请求,拒绝服务攻击可使系统瘫痪,甚至使其完全脱机,从而阻止其满足合法请求。

通过向系统、服务器或网络发送大量流量和请求,拒绝服务攻击可使系统瘫痪,甚至使其完全脱机,从而阻止其满足合法请求。 -

社会工程攻击

在该等攻击中,攻击者使用社交和/或心理操纵来获得人们的信任,让他们交出登录信息或以其他方式让攻击者进入系统。

在该等攻击中,攻击者使用社交和/或心理操纵来获得人们的信任,让他们交出登录信息或以其他方式让攻击者进入系统。

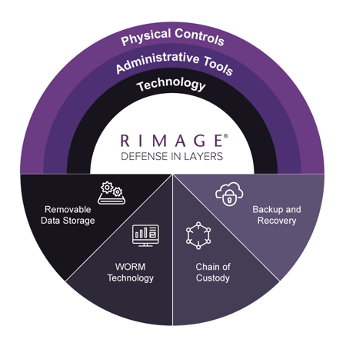

分层防御需要积极主动

笠美的产品和解决方案迎合了各种市场和应用。选择您的市场,了解笠美将如何融入您的工作流程、探索案例研究等。

-

实物管控

这些工具用于控制对组织IT系统的物理访问,例如安全团队、带管理访问权限的锁定门、生物识别技术、围栏、视频安全等。

这些工具用于控制对组织IT系统的物理访问,例如安全团队、带管理访问权限的锁定门、生物识别技术、围栏、视频安全等。 -

管理工具

针对办公室内和远程工作人员的员工培训以及公司政策、招聘实践和背景调查都是公司可以用来保护数据的管理工具。

针对办公室内和远程工作人员的员工培训以及公司政策、招聘实践和背景调查都是公司可以用来保护数据的管理工具。 -

技术

组织应包括几种不同类型的数据安全技术工具,例如:

组织应包括几种不同类型的数据安全技术工具,例如:

• 杀毒软件

• 身份验证/密码安全

• 加密技术

• 防火墙

• 虚拟专用网

• 多重身份验证

• 入侵防御软件

数据安全类型

防范各种形式的网络攻击需要全方位的方法,而非仅依赖单一的解决方案。在笠美,我们倡导组织通过实施一系列数据安全措施来建立稳健的防御层安全态势。

-

可移动数据储存离线、可移动的数据管理。数据存储在CD、DVD、蓝光、USB或其他离线媒体上,以防止其落入网络罪犯手中。

可移动数据储存离线、可移动的数据管理。数据存储在CD、DVD、蓝光、USB或其他离线媒体上,以防止其落入网络罪犯手中。 -

一写多读技术一写多读 (WORM) 技术。数据以不可磨灭的方式写入到可移动管理介质上,因此它可以被读取任意次,但永远不会被操纵或更改。

一写多读技术一写多读 (WORM) 技术。数据以不可磨灭的方式写入到可移动管理介质上,因此它可以被读取任意次,但永远不会被操纵或更改。 -

监管链监管链。在数据的整个生命周期中跟踪数据的移动,以记录处理数据的每个用户。

监管链监管链。在数据的整个生命周期中跟踪数据的移动,以记录处理数据的每个用户。 -

备份与恢复气隙隔离的离线备份和恢复。你的数据副本被保存在离线状态,无法从互联网上访问,这样网络犯罪分子就无法访问它。

备份与恢复气隙隔离的离线备份和恢复。你的数据副本被保存在离线状态,无法从互联网上访问,这样网络犯罪分子就无法访问它。

客户感言

Eric Power

策略推广总监

我们不仅从技术平台上管理客户的信息,并且真诚地进行管理。我们的客户将离线和空隙备份视为对其合规性、保险和业务连续性要求的另一项安全检查,以满足当前和新的政府合规性需求。